ĪĪĪĪļSų°ą┼Žó░▓╚½╝╝ąg(sh©┤)Ą─░l(f©Ī)š╣Ż¼ą┼Žó░▓╚½Ę└ūo(h©┤)Ą─ųžą─ęčĮø(j©®ng)Å─é„Įy(t©»ng)Ą─ŠW(w©Żng)Įj(lu©░)░▓╚½Ę└ūo(h©┤)(▒╚╚ńĘ└╗ē”Īó╚╦ŪųĘ└ūo(h©┤)ŽĄĮy(t©»ng)Īó╚╦ŪųÖz£y(c©©)ŽĄĮy(t©»ng)Ą╚)Ž“ĮKČ╦░▓╚½Ę└ūo(h©┤)▐D(zhu©Żn)ęŲŻ¼ĮKČ╦Ą─░▓╚½ī”(du©¼)š¹éĆ(g©©)ŽĄĮy(t©»ng)Ą─░▓╚½ŲĄĮ┴╦ų┴ĻP(gu©Īn)ųžę¬Ą─ū„ė├ĪŻ

ĪĪĪĪ1ĪóŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)¼F(xi©żn)ĀŅ

ĪĪĪĪ╣Pš▀╦∙į┌Ų¾śI(y©©)Įø(j©®ng)▀^(gu©░)ČÓ─ĻĄ─ą┼Žó░▓╚½Į©įO(sh©©)Ż¼į┌ŠW(w©Żng)Įj(lu©░)▀ģĮńęčĮø(j©®ng)▓┐╩┴╦Ę└╗ē”Īó╚╦ŪųĘ└ūo(h©┤)ŽĄĮy(t©»ng)Ą╚ČÓĘN░▓╚½Ę└ūo(h©┤)«a(ch©Żn)ŲĘŻ¼╗∙▒Š╔Ž─▄Ę└ų╣üĒ(l©ói)ūį═Ō▓┐Ą─┤¾▓┐Ęų╣źō¶ąą×ķĪŻĄ½╩ŪļSų°╣½╦ŠĄ┌╚²ĘĮ╚╦åTĄ─ŅlĘ▒═∙üĒ(l©ói)Īóęį╝░╣Pėø▒ŠļŖ─XĄ─Ųš▒ķ╩╣ė├Ż¼ĮKČ╦Ą─░▓╚½ļ[╗╝╩Ū╣½╦Š─┐Ū░├µ┼RĄ─ūŅ┤¾’L(f©źng)ļU(xi©Żn)Ż║

ĪĪĪĪ1)¤o(w©▓)Ę©┤_▒Ż╦∙ėąĮKČ╦╝░Ģr(sh©¬)Ė³ą┬ŽĄĮy(t©»ng)ča(b©│)ČĪŻ¼į°Įø(j©®ng)ČÓ┤╬░l(f©Ī)╔·▀^(gu©░)▓ĪČŠ└¹ė├ŽĄĮy(t©»ng)┬®Č┤į┌Šųė“ŠW(w©Żng)ā╚(n©©i)öU(ku©░)╔óĄ─░▓╚½╩┬╝■ĪŻ

ĪĪĪĪ2)¤o(w©▓)Ę©┤_▒Ż├┐éĆ(g©©)ĮKČ╦Č╝░▓čbĘ└▓ĪČŠ▄ø╝■▓ó╝░Ģr(sh©¬)Ė³ą┬ĪŻ

ĪĪĪĪ3)═©▀^(gu©░)Ųõ╦¹ŠW(w©Żng)Įj(lu©░)▒O(ji©Īn)┐žįO(sh©©)éõĮø(j©®ng)│ŻĢ■(hu©¼)į┌ŠW(w©Żng)Įj(lu©░)╔Ž░l(f©Ī)¼F(xi©żn)▀`Ę┤╣½╦Š░▓╚½▓▀┬įĄ─æ¬(y©®ng)ė├┴„┴┐ĪŻ

ĪĪĪĪ4)╣½╦Š¤o(w©▓)ŠĆĮė╚╦’L(f©źng)ļU(xi©Żn)å¢(w©©n)Ņ}Ż¼▓óø](m©”i)ėą═Ļ╚½ķ_(k©Īi)åóæ¬(y©®ng)ė├ĪŻ

ĪĪĪĪ5)ļm╚╗╣½╦Šį┌▓┐Ęų├¶Ėąģ^(q©▒)ė“?q©▒)Ź╩®┴╦ėąŠĆŠW(w©Żng)Įj(lu©░)Č╦┐┌MACĄžųĘĮēČ©Ą─┐žųŲ┤ļ╩®Ż¼▓óęÄ(gu©®)Č©┴╦╚╦╣żĄ─░▓╚½Öz▓ķ┴„│╠Ż¼Öz▓ķĄ┌╚²ĘĮĮKČ╦ĪŻĄ½╩Ūė╔ė┌╚╦┴”ėąŽ▐Ż¼─┐Ū░āHÖz▓ķĘ└▓ĪČŠ▄ø╝■╩Ūʱ░▓čbĪóČ©┴xÄņ(k©┤)╩ŪʱĮė╚ļ║═▓┘ū„ŽĄĮy(t©»ng)ča(b©│)ČĪĖ³ą┬Ūķør▀@3ĒŚ(xi©żng);ī”(du©¼)ė┌Š▀¾w─│ÄūéĆ(g©©)ĻP(gu©Īn)µIĄ─▓┘ū„ŽĄĮy(t©»ng)ča(b©│)ČĪ╩ŪʱĖ³ą┬²R╚½Ż¼╩ŪʱĦėąÉ║ęŌ▄ø╝■Īó╩▄Ž▐▄ø╝■Ą╚¤o(w©▓)Ę©ųę╗Öz▓ķĪŻ┤╦═ŌŻ¼ī”(du©¼)ė┌Įė╚╦║¾Ą─▓ĪČŠČ©┴xÄņ(k©┤)║═ča(b©│)ČĪĖ³ą┬ę▓¤o(w©▓)Ę©▀M(j©¼n)ąąėąą¦╣▄└Ē;ę“┤╦▓┼Ģ■(hu©¼)│÷¼F(xi©żn)Įė╚╦ŠW(w©Żng)Įj(lu©░)║¾Ą─ėŗ(j©¼)╦ŃÖC(j©®)▓ĪČŠČ©┴xÄņ(k©┤)║═ča(b©│)ČĪ▓╗Ė³ą┬Ż¼╔§ų┴│÷¼F(xi©żn)ųžčb▓┘ū„ŽĄĮy(t©»ng)║¾╬┤▀M(j©¼n)ąą╚╬║╬░▓╚½╝ė╣╠Ą─Ūķør│÷¼F(xi©żn)Ż¼ć└(y©ón)ųž═■├{╣½╦ŠŠųė“ŠW(w©Żng)Ą─░▓╚½ĪŻ

ĪĪĪĪ6)▓┐ĘųåT╣żė╔ė┌ōĒėą▒ŠÖC(j©®)╣▄└ĒåTÖÓ(qu©ón)Ž▐Ż¼┤µį┌▓┐ĘųĮKČ╦▓╗╝ė╣½╦Šė“Ą╚¼F(xi©żn)Ž¾Ż¼▀@śėĮKČ╦¤o(w©▓)Ę©═©▀^(gu©░)╣½╦ŠųĖČ©Ą─ĮKČ╦╣▄└Ē▄ø╝■▀M(j©¼n)ąąūįäė(d©░ng)ča(b©│)ČĪĖ³ą┬;╗“š▀ė╔ė┌ĮKČ╦ŽĄĮy(t©»ng)┼õų├å¢(w©©n)Ņ}ī¦(d©Żo)ų┬░ūäė(d©░ng)ča(b©│)ČĪĖ³ą┬╩¦öĪĪŻ▀@ą®¤o(w©▓)Ę©ūįäė(d©░ng)Ė³ą┬▓┘ū„ŽĄĮy(t©»ng)ča(b©│)ČĪĄ─ĮKČ╦ę▓╩ŪŠųė“ŠW(w©Żng)Ą─░▓╚½ļ[╗╝ĪŻ

ĪĪĪĪ7)─┐Ū░╦∙ėąĮKČ╦Ą─Ę└▓ĪČŠČ©┴xÄņ(k©┤)ė╔Ę└▓ĪČŠĘ■äš(w©┤)Ų„Įy(t©»ng)ę╗Ž┬░l(f©Ī)Ė³ą┬Ż¼Ą½╩Ū═¼śė┤µį┌ė╔ė┌ĮKČ╦įŁę“?q©▒)¦ų┬Ą─├ōÖC(j©®)¼F(xi©żn)Ž¾.▀@ą®ĮKČ╦¤o(w©▓)Ę©╝░Ģr(sh©¬)Ė³ą┬▓ĪČŠČ©┴xÄņ(k©┤)ĪŻ

ĪĪĪĪ2ĪóŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲĮŌøQĘĮ░Ė

ĪĪĪĪĶbė┌╣Pš▀╣½╦Š¤o(w©▓)ŠĆ║═ėąŠĆĮė╚╦Ą─Å═(f©┤)ļsąį║═«ö(d©Īng)Ū░Ą─╣▄└Ē¼F(xi©żn)ĀŅŻ¼╚ń║╬ėąą¦┐žųŲĮKČ╦ī”(du©¼)Šųė“ŠW(w©Żng)Ą─įLå¢(w©©n)Īó┤_▒ŻŲõĘ¹║Ž░▓╚½▓▀┬įŻ¼ī”(du©¼)ė┌╔·«a(ch©Żn)Łh(hu©ón)Š│Ą─ĘĆ(w©¦n)Č©▀\(y©┤n)ąąų┴ĻP(gu©Īn)ųžę¬ĪŻę“┤╦┤╣ąĶ▓┐╩ę╗╠ū╝»ųą╣▄└ĒĄ─ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)Ż¼ī”(du©¼)╦∙ėąŅÉ(l©©i)ą═Ą─ĮKČ╦Įė╚╦(░³└©ėąŠĆĪó¤o(w©▓)ŠĆĪóPCĪó╣Pėø▒ŠĪó╠ōöMÖC(j©®)Ą╚)▀M(j©¼n)ąą░▓╚½Öz▓ķ▓ó┐žųŲ:

ĪĪĪĪ1)─▄ē“?q©▒)”╦∙ėąąĶę¬Įė╚ļŠųė“ŠW(w©Żng)Ą─ĮKČ╦▀M(j©¼n)ąą░▓╚½Öz▓ķŻ¼░▓╚½Öz▓ķĄ─ā╚(n©©i)╚▌░³└©Ę└▓ĪČŠ▄ø╝■ĪóČ©┴xÄņ(k©┤)Īó▓┘ū„ŽĄĮy(t©»ng)ča(b©│)ČĪĄ╚ĪŻ

ĪĪĪĪ2)ī”(du©¼)ė┌░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagentĄ─ĮKČ╦Ż¼į┌═Ļ│╔░▓╚½Öz▓ķ║¾▓óŪę┤_šJ(r©©n)ĮKČ╦╩Ū┐╔ą┼░▓╚½Ą─Ż¼▓┼─▄Įė╚ļ╣½╦ŠŠųė“ŠW(w©Żng)Ż¼─▄ē“įLå¢(w©©n)Ė„ĘN┘Yį┤ĪŻ

ĪĪĪĪ3)ī”(du©¼)ė┌░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagentĄ─ĮKČ╦Ż¼╚ń╣¹ø](m©”i)ėą═©▀^(gu©░)░▓╚½Öz▓ķ.ŲõŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)Š═ę¬╩▄ĄĮŽ▐ųŲŻ¼ų╗─▄įLå¢(w©©n)ą▐ča(b©│)Ę■äš(w©┤)Ų„Ż¼═Ļ│╔ą▐ča(b©│)║¾▓óŪę═©▀^(gu©░)░▓╚½Öz▓ķ▓┼─▄Įė╚ļŠųė“ŠW(w©Żng);ą▐ča(b©│)ūŅ║├─▄ē“ė╔ĮKČ╦ūįäė(d©░ng)═Ļ│╔Ż¼¤o(w©▓)ąĶė├æ¶(h©┤)Ė╔ŅA(y©┤)ĪŻ

ĪĪĪĪ4)ī”(du©¼)ė┌╬┤░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagentĄ─ĮKČ╦(░³└©Ą┌╚²ĘĮ╚╦åTĪóåT╣żéĆ(g©©)╚╦╣Pėø▒Š)▓╗į╩įSįLķgŠųė“ŠW(w©Żng)ĪŻ

ĪĪĪĪ5)ī”(du©¼)ė┌į┌Ųš═©ĮKČ╦╔Ž░▓čbĄ─╠ōöMÖC(j©®)Ą╚═¼ė┌ę╗░ŃĮKČ╦╠Ä└ĒŻ¼═¼śė▒žĒÜ░▓čbŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent║¾▓┼─▄Įė╚ļŠųė“ŠW(w©Żng)ĪŻ

ĪĪĪĪ6)ī”(du©¼)ė┌─│ą®╠ž╩ŌĄ─ĮKČ╦(IPļŖįÆ(hu©ż)ĪóŠW(w©Żng)Įj(lu©░)┤“ėĪÖC(j©®)Ą╚)─▄ē“Ė∙ō■(j©┤)ŅA(y©┤)Ž╚Č©┴x▓▀┬įĄ─▀M(j©¼n)ąą┐žųŲĪŻ

ĪĪĪĪ7)ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)─▄ē“╠ß╣®║Ž└ĒĄ─Ė▀┐╔ė├ąįĘĮ░ĖŻ¼┤_▒Ż╣½╦Šā╔éĆ(g©©)▐k╣½Ąž³c(di©Żn)Ą─░▓╚½ĮKČ╦ļSĢr(sh©¬)Č╝─▄ē“įLå¢(w©©n)ŠW(w©Żng)Įj(lu©░)┘Yį┤ĪŻ

ĪĪĪĪ8)ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲīŹ(sh©¬)╩®ę¬║å(ji©Żn)å╬ęūąąŻ¼▒M┴┐▓╗ŲŲē─¼F(xi©żn)ėąĄ─ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)ĪŻ

ĪĪĪĪ3ĪóŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)Ą─īŹ(sh©¬)╩®

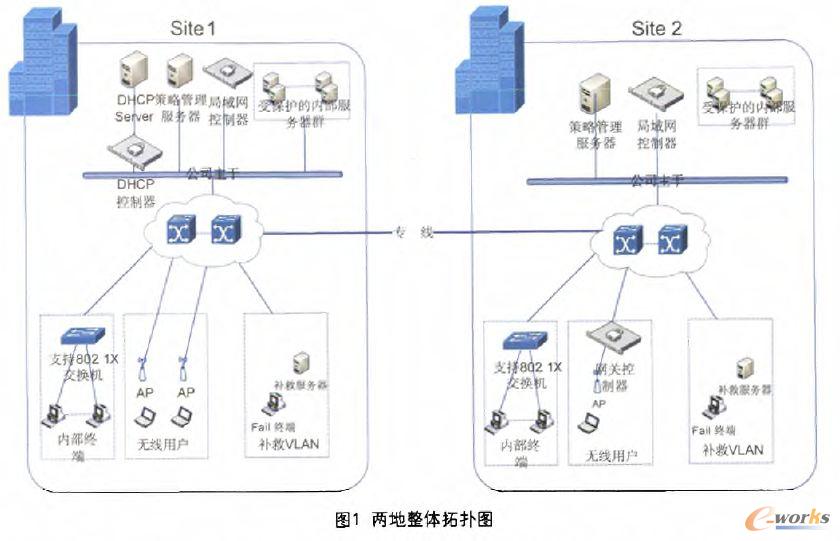

ĪĪĪĪ×ķ┴╦īŹ(sh©¬)¼F(xi©żn)╔Ž╩÷ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲĄ─ąĶŪ¾Ż¼╣Pš▀į┌š{(di©żo)čą▓ó£y(c©©)įć┴╦ć°(gu©«)ā╚(n©©i)═Ō░▓╚½ÅS╔╠Ą─ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)║¾Ż¼╠¶▀x┴╦ę╗╝ęų„┴„ÅS╔╠Ą─ĮŌøQĘĮ░ĖĪŻīŹ(sh©¬)ļHĄ─īŹ(sh©¬)╩®ĘĮ░Ė╚ńłD1╦∙╩ŠĪŻ

ĪĪĪĪ1)ŽĄĮy(t©»ng)╣”─▄─ŻēKĮķĮB

ĪĪĪĪš¹éĆ(g©©)ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)ųąĄ─ĻP(gu©Īn)µI╣”─▄─ŻēK╚ńŽ┬:

ĪĪĪĪ(1)▓▀┬į╣▄└ĒĘ■äš(w©┤)Ų„:žō(f©┤)ž¤(z©”)ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)░▓╚½Öz▓ķ▓▀┬įĄ─ųŲČ©║═Ž┬░l(f©Ī)ĪŻ

ĪĪĪĪ(2)Šųė“ŠW(w©Żng)┐žųŲŲ„:žō(f©┤)ž¤(z©”)ī”(du©¼)╦∙ėąėąŠĆĮė╚╦Ą─ĮKČ╦▀M(j©¼n)ąą╔ĒĘ▌šJ(r©©n)ūCŻ¼ąŻ“×(y©żn)░▓╚½Öz▓ķĮY(ji©”)╣¹ĪŻ

ĪĪĪĪ(3)Į╗ōQÖC(j©®):åóė├802.1 x╔ĒĘ▌šJ(r©©n)ūCŻ¼┼õų├ā╔éĆ(g©©)╠ōöMŠųė“ŠW(w©Żng)(VLAN)Ż¼ę╗éĆ(g©©)Ęų┼õĮo┐╔ą┼Ą─ĮKČ╦Ż¼┴Ēę╗éĆ(g©©)Ęų┼õĮo▓╗┐╔ą┼Ą─ĮKČ╦ĪŻ

ĪĪĪĪ(4)ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„:┤«Įėį┌¤o(w©▓)ŠĆĮė╚ļĮKČ╦ų«Ū░Ż¼ī”(du©¼)╦∙ėą¤o(w©▓)ŠĆ┴„┴┐▀M(j©¼n)ąą┐žųŲŻ¼┤_▒Ż┐╔ą┼ĮKČ╦š²│ŻįLå¢(w©©n)Šųė“ŠW(w©Żng)ĪŻ

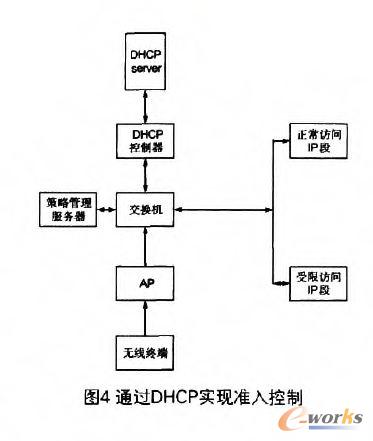

ĪĪĪĪ(5) DHCP┐žųŲŲ„:▓┐╩į┌DHCPĘ■äš(w©┤)Ų„╔ŽŻ¼ī”(du©¼)¤o(w©▓)ŠĆĮė╚╦ĮKČ╦Ą─DHCPšł(q©½ng)Ū¾▀M(j©¼n)ąąÖz▓ķŻ¼Ė∙ō■(j©┤)▓╗═¼Ą─░▓╚½Öz▓ķĮY(ji©”)╣¹Ęų┼õŽÓæ¬(y©®ng)Ą─IPĄžųĘĪŻ

ĪĪĪĪ2)░▓╚½Öz▓ķ▓▀┬įĄ─ųŲČ©

ĪĪĪĪ×ķ┴╦┤_▒Żš¹éĆ(g©©)Šųė“ŠW(w©Żng)Ą─░▓╚½Ż¼ę¬Ū¾├┐éĆ(g©©)Įė╚╦ĮKČ╦Č╝▒žĒÜ▀M(j©¼n)ąą╚ńŽ┬Ą─░▓╚½Öz▓ķ:

ĪĪĪĪ(1)Öz▓ķ▓┘ū„ŽĄĮy(t©»ng)Ą─services pack░µ▒ŠŻ¼ę¬Ū¾▒žĒÜ╩ŪūŅą┬Ą─ĪŻ

ĪĪĪĪ(2)Öz▓ķĘ└▓ĪČŠ▄ø╝■╩Ūʱ░▓čb▓óŪęČ©┴xÄņ(k©┤)╩Ūʱ╩ŪūŅą┬Ą─ĪŻ

ĪĪĪĪ(3)Öz▓ķĮKČ╦╩ŪʱĄŪ▒Š╣½╦ŠĄ─ė“ĪŻ

ĪĪĪĪ(4)Öz▓ķĮKČ╦╩Ūʱ░▓čb┴╦ųĖČ©Ą─ĮKČ╦╣▄└Ē▄ø╝■ĪŻ

ĪĪĪĪ(5)Öz▓ķÄūéĆ(g©©)▒¼░l(f©Ī)▀^(gu©░)▓ĪČŠĄ─▓┘ū„ŽĄĮy(t©»ng)ĻP(gu©Īn)µIča(b©│)ČĪ╩ŪʱęčĮø(j©®ng)░▓čbĪŻ

ĪĪĪĪ(6)Öz▓ķ╩Ūʱ░▓čbėą▀`Ę┤╣½╦Š░▓╚½▓▀┬įĄ─▄ø╝■Īó▀M(j©¼n)│╠Ą╚ĪŻ

ĪĪĪĪ3)Ė▀┐╔ė├ąįįO(sh©©)ėŗ(j©¼)

ĪĪĪĪė╔ė┌╣Pš▀╣½╦Šėąā╔╠Ä▐k╣½Ąž³c(di©Żn)Ż¼Č°ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)ĻP(gu©Īn)ŽĄĄĮ╦∙ėąė├æ¶(h©┤)ĮKČ╦─▄ʱš²│ŻįLå¢(w©©n)Šųė“ŠW(w©Żng)Ą─┘Yį┤Ż¼ę“┤╦š¹éĆ(g©©)ŽĄĮy(t©»ng)Ą─Ė▀┐╔ė├ąįįO(sh©©)ėŗ(j©¼)ĘĮ░Ė╚ńŽ┬:

ĪĪĪĪ(1)▓▀┬į╣▄└ĒĘ■äš(w©┤)Ų„Ą─╚▀ėÓ

ĪĪĪĪį┌ā╔éĆ(g©©)▐k╣½Ąž³c(di©Żn)Ė„▓┐╩ę╗┼_(t©ói)▓▀┬į╣▄└ĒĘ■äš(w©┤)Ų„ū„×ķ╚▀ėÓŻ¼ā╔┼_(t©ói)Ę■äš(w©┤)Ų„┐╔ęį═¼Ģr(sh©¬)╣żū„Ż¼žō(f©┤)ž¤(z©”)╣▄└Ē▒ŠĄžĄ─╦∙ėąĮKČ╦;Ą½╩Ū╚ń╣¹ę╗┼_(t©ói)Ę■äš(w©┤)Ų„│÷¼F(xi©żn)┴╦ķgŅ}Ż¼┴Ē═Ōę╗┼_(t©ói)┐╔ęįĮė╣▄╦∙ėąĮKČ╦▓ó└^└m(x©┤)š²│Ż╣żū„ĪŻ

ĪĪĪĪ(2)Šųė“ŠW(w©Żng)┐žųŲŲ„Ą─╚▀ėÓ

ĪĪĪĪ═¼śėį┌ā╔éĆ(g©©)▐k╣½Ąž³c(di©Żn)Ė„▓┐╩ę╗┼_(t©ói)Šųė“ŠW(w©Żng)┐žųŲŲ„ū„×ķ╚▀ėÓŻ¼▓ó═¼Ģr(sh©¬)▀M(j©¼n)ąą╣żū„ĪŻ

ĪĪĪĪ(3)ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„

ĪĪĪĪ┤«┬ō(li©ón)ė┌ŠW(w©Żng)Įj(lu©░)ųąĄ─ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„Ħėąfail-ipen─ŻēKŻ¼╚ńÕ┤ÖC(j©®)ęÓ▓╗ė░ĒæŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)ĪŻ

ĪĪĪĪ4)ėąŠĆŠW(w©Żng)Įj(lu©░)Įė╚ļ

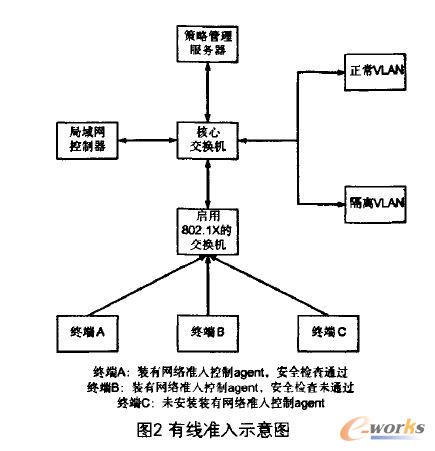

ĪĪĪĪī”(du©¼)ė┌┐╔ą┼ĮKČ╦AĪó╬┤═©▀^(gu©░)░▓╚½Öz▓ķĄ─ĮKČ╦B║═▓╗┐╔ą┼ĮKČ╦C╚²ĘN┐╔ą┼ī┘ąįĄ─ĮKČ╦Ą─Š▀¾wĮė╚ļÖC(j©®)ųŲ╚ńłD2ĪŻ

ĪĪĪĪĖ„ĮKČ╦Įė╚ļŲ¾śI(y©©)Šųė“ŠW(w©Żng)Ą─┴„│╠╚ńŽ┬:

ĪĪĪĪ┐╔ą┼Ą─ĮKČ╦A:

ĪĪĪĪ(1)«ö(d©Īng)ĮKČ╦AĮė╚ļ╣½╦ŠŠųė“ŠW(w©Żng)Ģr(sh©¬)Ż¼īó╩ūŽ╚ė╔ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent░l(f©Ī)ŲEAP“×(y©żn)ūCšł(q©½ng)Ū¾Ż¼Į╗ōQÖC(j©®)╩šĄĮšł(q©½ng)Ū¾▓óīóų«▐D(zhu©Żn)░l(f©Ī)ĮoŠųė“ŠW(w©Żng)┐žųŲŲ„ĪŻ

ĪĪĪĪ(2)Šųė“ŠW(w©Żng)┐žųŲŲ„Ė∙ō■(j©┤)▓▀┬į╣▄└ĒĘ■äš(w©┤)Ų„Ž┬░l(f©Ī)Ą─░▓╚½Öz▓ķ▓▀┬įę¬Ū¾ī”(du©¼)Ųõ▀M(j©¼n)ąą░▓╚½Öz▓ķĪŻ

ĪĪĪĪ(3)Šųė“ŠW(w©Żng)┐žųŲŲ„īóÖz▓ķĮY(ji©”)╣¹═©ų¬Įo802.1 XĮ╗ōQÖC(j©®)ĪŻ

ĪĪĪĪ(4) 802.1 xĮ╗ōQÖC(j©®)Ė∙ō■(j©┤)Šųė“ŠW(w©Żng)┐žųŲŲ„Ą─ĘĄ╗žą┼ŽóīóŲõŪąōQĄĮš²│ŻįLå¢(w©©n)VLANĪŻ

ĪĪĪĪ╬┤═©▀^(gu©░)░▓╚½Öz▓ķĄ─ĮKČ╦B:

ĪĪĪĪ(1)«ö(d©Īng)ĮKČ╦BĮė╚ļ╣½╦ŠŠųė“ŠW(w©Żng)Ģr(sh©¬)Ż¼īó╩ūŽ╚ė╔ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent░l(f©Ī)ŲEAP“×(y©żn)ūCšł(q©½ng)Ū¾Ż¼Į╗ōQÖC(j©®)╩šĄĮšł(q©½ng)Ū¾▓óīóų«▐D(zhu©Żn)░l(f©Ī)ĮoŠųė“ŠW(w©Żng)┐žųŲŲ„ĪŻ

ĪĪĪĪ(2)Šųė“ŠW(w©Żng)┐žųŲŲ„Ė∙ō■(j©┤)ŽÓĻP(gu©Īn)░▓╚½Öz▓ķ▓▀┬į▀M(j©¼n)ąą░▓╚½Öz▓ķŻ¼░l(f©Ī)¼F(xi©żn)╬┤═©▀^(gu©░)░▓╚½Öz▓ķĪŻ

ĪĪĪĪ(3)═©ų¬802.1 xĮ╗ōQÖC(j©®)ĪŻ

ĪĪĪĪ(4) 802.1 xĮ╗ōQÖC(j©®)īóŲõĢ║Ģr(sh©¬)ŪąōQĄĮĖ¶ļxVLAN▓óćLįćī”(du©¼)Ųõą▐Å═(f©┤)ĪŻ

ĪĪĪĪ(5)ĮKČ╦╚ńą▐Å═(f©┤)═Ļ│╔īó═©▀^(gu©░)░▓╚½Öz▓ķ▓ó▒╗ŪąōQĄĮš²│ŻįLå¢(w©©n)VLAN;╚ń╩¦öĪīóę╗ų▒╠Äė┌Ė¶ļxVLANŻ¼¤o(w©▓)Ę©įLå¢(w©©n)╣½╦ŠŠW(w©Żng)Įj(lu©░)ĪŻ

ĪĪĪĪ▓╗┐╔ą┼Ą─ĮKČ╦C:

ĪĪĪĪ(1)¤o(w©▓)ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagentĄ─ĮKČ╦Ż¼¤o(w©▓)Ę©╩╣ė├░l(f©Ī)Ų802.1 X“×(y©żn)ūCŻ¼Ųõ802.1 x“×(y©żn)ūCīó╩¦öĪĪŻ

ĪĪĪĪ(2)Šųė“ŠW(w©Żng)┐žųŲŲ„═©ų¬Į╗ōQÖC(j©®)īóŲõŪąōQĄĮĖ¶ļxVLANŻ¼¤o(w©▓)Ę©įLå¢(w©©n)╣½╦ŠŠW(w©Żng)Įj(lu©░)ĪŻ

ĪĪĪĪ5)═©▀^(gu©░)ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„Ą─¤o(w©▓)ŠĆĮė╚ļ

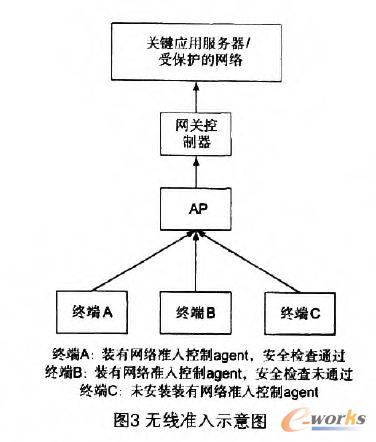

ĪĪĪĪŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„īó▒╗▓┐╩į┌¤o(w©▓)ŠĆAPų«Ū░▀M(j©¼n)ąąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŻ¼╚ńłD3ĪŻ

ĪĪĪĪ(1)░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent¤o(w©▓)ŠĆĮKČ╦AĮė╚╦ĄĮ╣½╦ŠŠW(w©Żng)Įj(lu©░)Ģr(sh©¬)Ż¼ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„┤_šJ(r©©n)Ųõ═©▀^(gu©░)░▓╚½Öz▓ķ║¾į╩įSŲõįLå¢(w©©n)Šųė“ŠW(w©Żng)ĪŻ

ĪĪĪĪ(2)░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent¤o(w©▓)ŠĆĮKČ╦BĮė╚╦ĄĮ╣½╦ŠŠW(w©Żng)Įj(lu©░)Ģr(sh©¬)Ż¼ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„┤_šJ(r©©n)Ųõ╬┤═©▀^(gu©░)░▓╚½Öz▓ķ║¾Ž▐ųŲŲõįLå¢(w©©n)Šųė“ŠW(w©Żng)Ż¼ų╗─▄įLå¢(w©©n)ą▐ča(b©│)Ę■äš(w©┤)Ų„;═Ļ│╔ą▐ča(b©│)▓ó═©▀^(gu©░)░▓╚½Öz▓ķ▓┼į╩įSŲõįLå¢(w©©n)Šųė“ŠW(w©Żng)ĪŻ

ĪĪĪĪ(3)ø](m©”i)ėą░▓čbŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagent¤o(w©▓)ŠĆĮKČ╦CŻ¼ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„īóŠ▄Į^ŲõįLå¢(w©©n)Šųė“ŠW(w©Żng)ĪŻ

ĪĪĪĪ6)═©▀^(gu©░)DHCP┐žųŲŲ„Ą─¤o(w©▓)ŠĆĮė╚ļ

ĪĪĪĪė╔ė┌╣½╦Š▐k╣½Ąž³c(di©Żn)Site1Ą─¤o(w©▓)ŠĆĮė╚╦Łh(hu©ón)Š│▒╚▌^Å═(f©┤)ļsŻ¼¤o(w©▓)Ę©═©▀^(gu©░)ŠW(w©Żng)ĻP(gu©Īn)┐žųŲŲ„Ė▓╔w╦∙ėą¤o(w©▓)ŠĆĮė╚╦Ż¼ę“┤╦▓╔ė├DHCP┐žųŲŲ„Ą─ĘĮ╩Į▀M(j©¼n)ąąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŻ¼┐žųŲÖC(j©®)ųŲ╚ńłD4ĪŻ

ĪĪĪĪ(1)░▓čbėąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲagentĄ─¤o(w©▓)ŠĆė├æ¶(h©┤)ŅA(y©┤)Įė╚ļĄĮ╣½╦ŠŠW(w©Żng)Įj(lu©░)Ż¼╩ūŽ╚░l(f©Ī)ŲDHCPšł(q©½ng)Ū¾ĪŻ

ĪĪĪĪ(2)│õ«ö(d©Īng)DHCPųą└^Ą─DHCP┐žųŲŲ„örĮžĄĮDHCPšł(q©½ng)Ū¾ĪŻ

ĪĪĪĪ(3) DHCP┐žųŲŲ„Ė∙ō■(j©┤)ŽÓĻP(gu©Īn)░▓╚½Öz▓ķ▓▀┬įī”(du©¼)Ųõ▀M(j©¼n)ąą░▓╚½Öz▓ķĪŻ═©▀^(gu©░)░▓╚½Öz▓ķät═©ų¬DHCPĘ■äš(w©┤)Ų„Ęų┼õĮoš²│ŻįLå¢(w©©n)IP;╬┤═©▀^(gu©░)░▓╚½Öz▓ķīó▒╗Ęų┼õĮo╩▄Ž▐įLå¢(w©©n)IPūįąąą▐Å═(f©┤)ĪŻ

ĪĪĪĪ7)ĘŪPCĮKČ╦▓┐╩┼õų├

ĪĪĪĪ┐╝æ]ĄĮ╣½╦ŠĄ─ŠW(w©Żng)Įj(lu©░)Łh(hu©ón)Š│ųą┤µį┌▌^ČÓĄ─ŠW(w©Żng)Įj(lu©░)┤“ėĪÖC(j©®)║═IPļŖįÆ(hu©ż)Ż¼ę“┤╦į┌▀M(j©¼n)ąąŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲ▓┐╩Ģr(sh©¬)ąĶę¬īó▀@▓┐ĘųįO(sh©©)éõ┼┼│²į┌═ŌŻ¼▓╗ī”(du©¼)Ųõ▀M(j©¼n)ąąšJ(r©©n)ūC┐žųŲĪŻŲõĮė╚╦ÖC(j©®)ųŲ╚ńłD5ĪŻ

ĪĪĪĪŠųė“ŠW(w©Żng)┐žųŲŲ„┼cĮė╚╦īėĮ╗ōQÖC(j©®)┼õ║ŽīŹ(sh©¬)¼F(xi©żn)ŠW(w©Żng)Įj(lu©░)£╩(zh©│n)╚ļ┐žųŲŻ¼į┌£╩(zh©│n)╚╦▀^(gu©░)│╠ųąĮ╗ōQÖC(j©®)ī”(du©¼)ų▒▀BĄĮČ╦┐┌Ą─ĮKČ╦▀M(j©¼n)ąąšJ(r©©n)ūCĪŻė╔ė┌£╩(zh©│n)╚ļ┐žųŲ╩Ū╗∙ė┌Į╗ōQÖC(j©®)Č╦┐┌▀M(j©¼n)ąąšJ(r©©n)ūCŻ¼ę“┤╦«ö(d©Īng)įōČ╦┐┌ų▒▀BĄ─╩Ū┤“ėĪÖC(j©®)╗“š▀iPļŖįÆ(hu©ż)Ģr(sh©¬)Ż¼ąĶę¬īóįōČ╦┐┌Ą─šJ(r©©n)ūC╚ĪŽ¹Ż¼Ę±ätīó¤o(w©▓)Ę©╩╣ė├┤“ėĪÖC(j©®)║═IPļŖįÆ(hu©ż)ĪŻ

ĪĪĪĪ4ĪóĮY(ji©”)šZ(y©│)

ĪĪĪĪ▒Š╬─ęįĮKČ╦░▓╚½×ķŪą╚ļ³c(di©Żn)Ż¼═©▀^(gu©░)Ęų╬÷╣Pš▀╣½╦Š├µ┼RĄ─ĮKČ╦░▓╚½¼F(xi©żn)ĀŅ║═Å═(f©┤)ļsĄ─ŠW(w©Żng)Įj(lu©░)Łh(hu©ón)Š│Ż¼Å─Įė╚ļĘĮ╩ĮĪóĮė╚ļĮKČ╦ŅÉ(l©©i)äeęį╝░ĮKČ╦░▓╚½ĀŅæB(t©żi)╠ß│÷ĮŌøQĘĮ░ĖŻ¼ūŅĮKĮ©┴óę╗╠ūŪÕ╬·Īó═Ļš¹Ą─ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)ĪŻįōŽĄĮy(t©»ng)║▄║├Ąžæ¬(y©®ng)ė├┴╦«ö(d©Īng)Į±ČÓĘNų„┴„Ą─ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲ╝╝ąg(sh©┤)Ż¼ĮŌøQ┴╦└¦ö_įō╣½╦ŠČÓ─ĻĄ─ĮKČ╦░▓╚½ķgŅ}Ż¼į┌īŹ(sh©¬)ļHæ¬(y©®ng)ė├ųą╚ĪĄ├┴╦┴╝║├Ą─ą¦╣¹ĪŻ

║╦ą─ĻP(gu©Īn)ūóŻ║═ž▓ĮERPŽĄĮy(t©»ng)ŲĮ┼_(t©ói)╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śI(y©©)äš(w©┤)ŅI(l©½ng)ė“ĪóąąśI(y©©)æ¬(y©®ng)ė├Ż¼╠N(y©┤n)║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śI(y©©)äš(w©┤)╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬(y©®ng)µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśI(y©©)äš(w©┤)ŅI(l©½ng)ė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śI(y©©)ĻP(gu©Īn)ūóERP╣▄└ĒŽĄĮy(t©»ng)Ą─║╦ą─ŅI(l©½ng)ė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śI(y©©)ą┼Žó╗»Į©įO(sh©©)╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ć(l©żi)ŲĘ┼ŲĪŻ

▐D(zhu©Żn)▌dšł(q©½ng)ūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://m.vmgcyvh.cn/

▒Š╬─ś╦(bi©Īo)Ņ}Ż║ŠW(w©Żng)Įj(lu©░)įLå¢(w©©n)┐žųŲŽĄĮy(t©»ng)į┌Ų¾śI(y©©)ųąĄ─æ¬(y©®ng)ė├

▒Š╬─ŠW(w©Żng)ųĘŻ║http://m.vmgcyvh.cn/html/support/11121810402.html